Ada alasannya mengapa Anda jangan menggunakan software bajakan di komputer yang digunakan. Peretas kini melancarkan serangan dengan menyebarkan “malware cocktail” atau campuran beberapa jenis malware berbahaya melalui versi bajakan Microsoft Office yang dipromosikan di situs web torrent. Perangkat lunak bajakan ini berpotensi membahayakan keamanan data dan perangkat Anda.

Temuan ini diungkap oleh AhnLab Security Intelligence Center (ASEC). Para peneliti keamanan dari Korea Selatan ini memperingatkan bahaya mengunduh perangkat lunak bajakan.

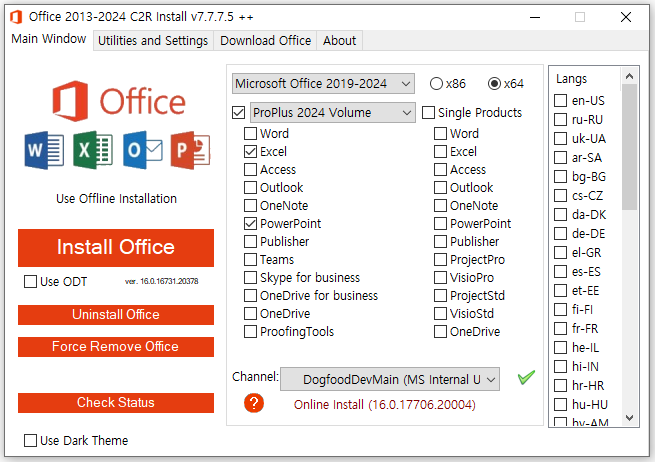

Para pelaku kejahatan siber ini menggunakan berbagai umpan untuk menarik korban. Umpan tersebut bisa berupa installer Microsoft Office bajakan, Windows bajakan, bahkan installer Hangul Word Processor, sebuah program pengolah kata populer di Korea Selatan.

Installer bajakan tersebut biasanya memiliki tampilan yang rapi, seolah meniru installer resmi. Korban bisa memilih versi Microsoft Office yang diinginkan, bahasa, dan arsitektur sistem (32-bit atau 64-bit).

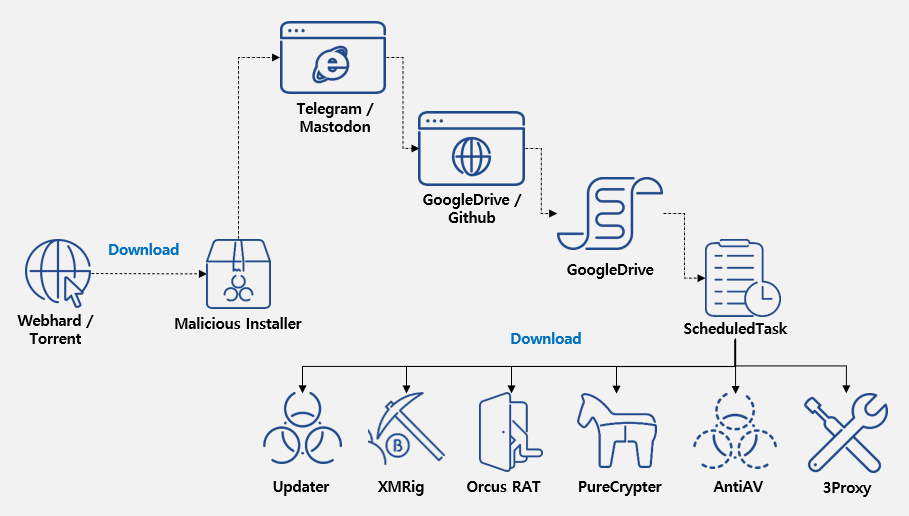

Namun, di balik tampilan meyakinkan tersebut, installer tersebut diam-diam menjalankan program berbahaya tersembunyi (.NET malware). Malware ini kemudian menghubungi saluran Telegram atau Mastodon untuk mendapatkan tautan unduh komponen berbahaya lainnya.

Tautan tersebut biasanya mengarah ke layanan penyimpanan cloud seperti Google Drive atau GitHub. Karena layanan ini terpercaya, antivirus pun cenderung tidak memberikan peringatan.

File berbahaya yang diunduh biasanya berupa kode terenkripsi (base64) yang mengandung perintah PowerShell. Perintah tersebut kemudian dijalankan dan berpotensi memasang berbagai jenis malware berbahaya ke dalam sistem, dibantu program dekompresi 7Zip.

Kombinasi Malware Cocktail Mematikan

Salah satu komponen berbahaya yang terpasang adalah Orcus RAT (Remote Access Trojan). Malware ini memungkinkan penyerang mengendalikan komputer korban dari jarak jauh, termasuk mencuri ketikan keyboard (keylogging), mengakses webcam, mengambil screenshot, hingga memanipulasi sistem untuk mencuri data.

Selain itu, malware lain yang terpasang bisa berupa XMRig, yaitu program penambangan mata uang kripto (cryptocurrency miner) yang menggunakan sumber daya komputer korban untuk menghasilkan mata uang kripto Monero. Malware ini bahkan bisa berhenti beroperasi saat penggunaan sumber daya komputer sedang tinggi, misalnya saat bermain game, untuk menghindari deteksi.

Komponen berbahaya lainnya adalah 3Proxy. Malware ini mengubah komputer korban menjadi server proxy dengan membuka port 3306 dan menyusupkan diri ke proses program legal. Hal ini memungkinkan penyerang untuk merutekan lalu lintas berbahaya melalui komputer korban.

Tak hanya itu, malware bernama PureCrypter juga bisa terpasang. Malware ini bertugas mengunduh dan menjalankan program berbahaya tambahan dari sumber eksternal, memastikan sistem selalu terinfeksi ancaman terbaru.

Selain kesemuanya itu, ada pula AntiAV yang bertugas melumpuhkan program antivirus yang terpasang di komputer korban. Dengan melumpuhkan antivirus, malware lain bisa beroperasi dengan bebas tanpa terdeteksi.

Parahnya lagi, meski pengguna berhasil mendeteksi dan menghapus salah satu malware tersebut, modul “Updater” yang berjalan saat komputer dinyalakan akan kembali memasangnya.

Hindari Perangkat Lunak Bajakan

Para pengguna komputer perlu berhati-hati saat menginstal file yang diunduh dari sumber tidak terpercaya. Sebaiknya hindari penggunaan perangkat lunak bajakan, termasuk versi bajakan Microsoft Office agar terhindar dari malware cocktail ini.

Kampanye serangan serupa sebelumnya juga pernah digunakan untuk menyebarkan STOP ransomware, ransomware teraktif yang menargetkan pengguna rumahan. Mengingat file bajakan tidak memiliki tanda tangan digital dan pengguna terbiasa mengabaikan peringatan antivirus, maka file tersebut rentan menjadi sarana penyebaran malware, bahkan bermacam-macam malware sekaligus seperti dalam kasus ini.

Sumber: Ahnlab ASEC